探索BurpSuite:全方位保障Web应用程序安全性的专业测试方案

在当今这个高度依赖互联网的时代,Web应用程序的安全性变得前所未有的重要,无论是大型电商平台、社交媒体,还是企业内部的管理系统,任何一个微小的安全漏洞都可能被恶意攻击者利用,导致数据泄露、服务中断甚至巨大的经济损失,对Web应用进行彻底、专业的安全测试,不再是可选项,而是开发与运维流程中必不可少的一环,而在众多安全测试工具中,BurpSuite凭借其强大的功能和灵活的扩展性,成为了安全研究人员和渗透测试工程师手中不可或缺的利器,它不仅仅是一个工具,更是一套完整的测试方案。

要理解BurpSuite如何工作,可以把它想象成一个非常智能的“中间人”,在测试过程中,它会位于你的浏览器和你要测试的网站服务器之间,你所有的上网请求,比如点击一个链接、提交一个登录表单,都会先经过BurpSuite,再由它转发给服务器;同样,服务器返回的所有内容,也会先经过BurpSuite的处理,再展示给你的浏览器,这样一来,BurpSuite就获得了对所有网络通信的完全控制权,从而能够进行各种深入的分析和测试。

这套方案的核心始于它的代理功能,这是所有测试的起点,通过简单的浏览器配置,你可以将流量引导至BurpSuite的代理服务器,这时,你可以清晰地看到浏览器与服务器之间传输的每一个细节,包括那些通常在浏览器后台发生、用户看不到的请求和响应,你可以暂停这些请求,在它们被发送出去之前,随意地修改其中的任何部分,比如参数、请求头甚至是整个数据体,这种手动干预的能力对于测试漏洞至关重要,比如尝试修改商品价格参数,看服务器是否会不加验证就接受,或者修改Cookie信息,尝试冒充其他用户。

当通过代理功能浏览了应用程序的各个部分后,BurpSuite的另一个核心组件——目标站点地图,会自动为你绘制出一张清晰的“应用程序地图”,它会记录下所有你访问过的网址、目录、文件以及它们之间的关联,这帮助你全面了解应用程序的结构,避免遗漏那些不显眼但可能很关键的测试区域。

在摸清了应用程序的轮廓后,下一步就是主动寻找漏洞,这时,BurpSuite的扫描器功能就派上了大用场,它可以自动地对指定的目标进行漏洞扫描,模拟各种常见的攻击手法,如SQL注入(试图让网站数据库泄露信息)、跨站脚本(XSS,试图在别人浏览器中执行恶意代码)等,扫描器会系统地发送大量精心构造的测试载荷,并根据服务器的反应来判断是否存在漏洞,它会将发现的问题按照风险等级(高、中、低)进行分类,并给出详细的报告,包括漏洞位置、原理以及修复建议,这极大地提高了测试效率,尤其适合进行初步的、大范围的漏洞筛查。

完全依赖自动化扫描是远远不够的,许多复杂、隐蔽的逻辑漏洞需要测试人员凭借经验和创造力去发现,这时,BurpSuite提供的一系列手动测试工具就显得尤为强大,重放器是一个简单却极其重要的工具,它允许你将任何一个捕获到的HTTP请求单独提取出来,进行反复的修改和重放,并立即看到服务器的响应,这对于精细地测试某个具体功能点,比如密码重置流程、支付环节或者权限验证机制,是非常理想的。

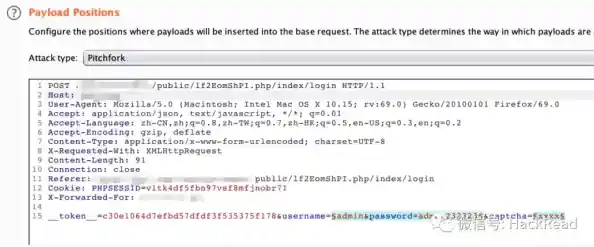

对于那些需要批量测试大量数据的情况,比如尝试一万个不同的密码,或者测试成千上万个可能的用户ID,入侵器工具就能大显身手,你可以将一个请求中的某个参数(如用户名)标记为“攻击点”,然后提供一个自定义的或预先生成的字典列表,入侵器会自动地用字典中的每一个值替换参数,并发送所有请求,最后将结果整理好供你分析,这在进行暴力破解、模糊测试或参数枚举时效率极高。

BurpSuite还包含序列器,用于分析应用程序会话令牌或随机数的随机性;解码器,用于对各种编码(如URL编码、Base64编码)的数据进行快速的转换和解密;比较器,用于精确找出两次服务器响应之间的细微差异,这些工具共同构成了一个功能全面、层次分明的测试工具箱。

更重要的是,BurpSuite拥有一个活跃的社区和丰富的插件生态,通过安装不同的扩展插件,你可以轻松地扩展其功能,使其适应各种特殊的测试场景或新兴的攻击技术。

BurpSuite提供了一套从信息收集、漏洞自动扫描到深度手动测试的完整方案,它成功地将自动化工具的效率和手动测试的深度与灵活性结合了起来,通过系统地运用BurpSuite的各个模块,安全测试人员可以像医生使用听诊器、X光机一样,对Web应用程序进行由表及里的“体检”,精准地定位安全“病灶”,从而帮助开发人员及时修复,全方位地保障Web应用程序的生命线安全,掌握BurpSuite,就等于掌握了一把开启Web安全大门的钥匙。